导读

如果网站只需输入用户名,然后单击“登录”按钮可以成功登录,其他人不能进入你的账户。听起来不可思议吗?

—— 事实上,当你输入用户名时,网站已经认出了你。

传统的身份认证方法

互联网上几乎所有的网站都使用密码作为用户身份认证,稳定、可靠、持久。然而,随着技术的快速发展,各种破解、漏洞和信息泄露使密码不那么安全。

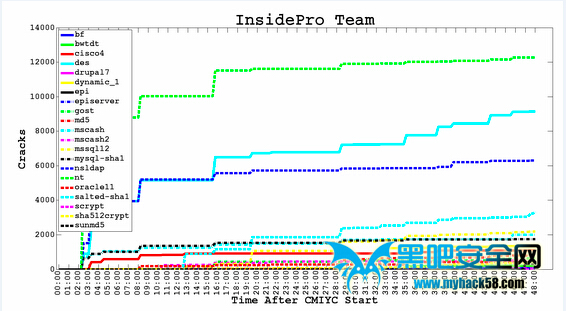

DEFCON 2013,InsidePro52713组密码在48小时内破解1

近年来,互联网公司和广大网民头疼频繁的拖库和撞库事件。网站一般采取以下措施

提醒用户不要使用与其他网站一样的密码

强迫用户增加密码的复杂性

绑定手机和邮箱作为辅助认证手段

使用动态口令装置、USB证书

为页面上添加验证码,以防止机器撞库和破解

但最终的实施成本已经转移到用户头上 —— 我们需要记住每一个复杂的密码(以及与网站的对应关系),输入难以看到的验证码,查看手机短信,甚至携带一堆低利用率的保密装置。

密码认证有两个难以克服的问题:

一方面,简单的人机交互使机器人能够轻松模拟自动化的人类操作Hack工具提供了便利(验证码在廉价的打码平台面前已经形同虚设)

另一方面,一旦认证通过,系统将建立用户对话(Session),从认证通过的那一刻起,系统并不能保证终端用户在会话结束时永远是同一个人。#p#

生物学认证方法

我们对这种类型并不陌生。一些先进的技术已经应用到我们的日常生活中

指纹识别

虹膜识别

脸部识别

声纹识别

静脉识别

眼部追踪

这些认证技术无一例外,都需要使用外设,有些也很贵。这些手段是强制性干预,将在用户操作过程中被阻断,只有在获得用户反馈后才能进行认证和释放。与传统的认证手段一样,该认证是无状态和不可持续的,只能确保在认证时有效。#p#

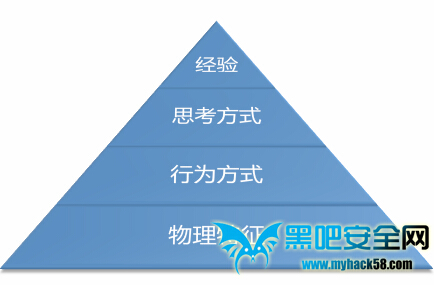

认知指纹(Cognitive Fingerprint)

每个人都有上述生物学特征***独特的认知特征包括处理问题的步骤、特定行动的执行过程,甚至思考问题的角度和个人经验。笔迹是一种认知指纹。

具体到互联网场景,认知指纹可以包括一个人的打字节奏、鼠标移动轨迹、点击目标的相对位置、触摸屏的强度等。为用户建立个人行为模型。研究人员称之为behaviometrics,组合了behavioral(行为)和biometrics(生物测量)这两个词。它更注重人类的行为,而不是身体特征。

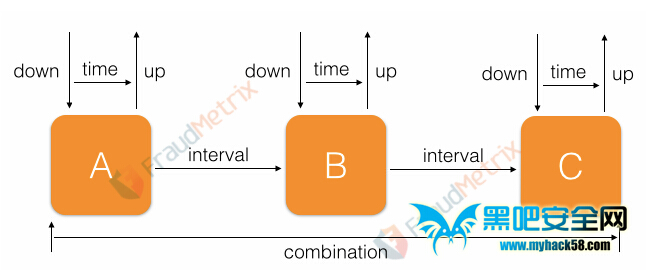

按键

键盘上每个键的位置不同,所以敲击每个键时使用的手指需要移动距离,敲击的强度(持续时间)也不同。对于不同的按钮组合,按同一个按钮的方式也不同。对于中文输入,输入法和拼写模式也是非常重要的用户偏好属性。

#p#

#p#

鼠标

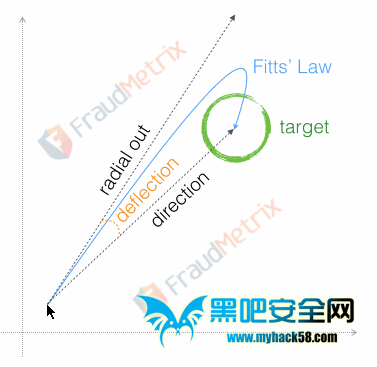

除了移动速度的个体差异外,鼠标还从一个点移动到另一个点。

一般来说,你不能只是沿着目标的方向移动鼠标,然后会有一个偏射角,这与移动距离和目标方向有很大关系。对于不同的人来说,相同的目标也有不同的偏射角范围。

鼠标刚到达目标点,然后停止。这种情况也很少见。它通常过度或偏离,然后修改到目标区域。有时它可能需要修改几次。这个模型很有名Fitts' Law(费茨定律)

#p#

#p#

建模与识别

除了键盘和鼠标的动作外,还有其他一些用户偏好。例如,有些人喜欢使用键盘,有些人喜欢拖动滚动条,而大多数人倾向于直接使用滚轮,这可以作为建立用户认知指纹的维度。

互联网应用程序可以通过不断的建模和修正,静静地收集用户在可信环境中的行为特征数据,产生认知指纹。用户登录时,系统还静静地收集当前操作用户的认知特征,作为登录凭证提交。与登录用户的认知指纹模型数据相比,可以准确识别风险和异常,有效保证用户账户和资金的安全。

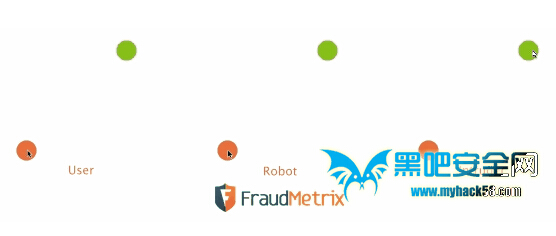

通过归一化所有人的认知指纹,可以得出区别“机器人”的“自然人”特征集,所以这种方法也可以用来识别机器。如果用这种技术代替验证码,用户体验会大大提升。

优点

无用户感知 -用户在整个过程中感觉不到“可见的”挑战

可持续认证- 会话阶段的每一次操作都可以实时认证,一旦发现异常,会话可以立即终止

缺点

准确性取决于模型算法的准确率

个体的异常状态很难处理。比如手特别冷的时候,

行业动态

美国国防部DARPA在2012年启动了Active Authentication4该项目旨在研究一种可持续的认证方法,以防止用户在登录后的会话被恶意盗用。

瑞典初创公司BehavioSec5获得DARPA目前已有相关产品支持并参与上述项目。

以色列初创企业BioCatch6基于认知指纹技术,主要产品最近投资了1000万美元。

目前,杭州同盾科技正在开发相关产品,并已向相关技术申请专利。

1.CMIYC 2013 http://contest-2013.korelogic.com/stats_27604BD8078FDB93.html ↩

2.静脉识别 http://www.mofiria.com/en/about ↩

3.眼部追踪 http://spie.org/x103854.xml ↩

4.Active Authenticationhttp://www.darpa.mil/OurWork/I2O/Programs/ActiveAuthentication.aspx ↩

5.BehavioWeb http://www.behaviosec.com/products/web-fraud-detection/ ↩

6.BioCatch http://www.biocatch.com/ ↩