保证僵尸网络的C&C核心网络服务器线上是丧尸制作者的主要岗位职责,那样才能够更快的运用这些被控制的设备。可是这些网络信息安全公司及其法律法规执行器正尽其所能的让这些C&C网络服务器退出。互联网犯罪分子们必须找寻一种新的方法维持她们的僵尸网络不被毁坏。

这种方式中***的是将僵尸网络的通讯设备分散,使其可以点到点的通讯。可是此外一种挑选是将C&C掩藏在TOR互联网以后。

TOR遭受了互联网犯罪分子的千般宠溺,根据它可以掩藏他们自己僵尸网络C&C网络服务器的真正部位,并且现阶段已在网络环境中看到了应用这一方式的僵尸网络。

别的的丧尸管理人员显而易见被这一想法吸引了。ESET的分析工作人员***公布了她们剖析过的两种不一样的根据TOR的僵尸网络。

在其中一个僵尸网络在创建它的情况下,丧尸管理人员应用了一种传统的木马病毒,这一木马病毒近期被剖析出可以在TOR互联网中应用它来掩藏本身和C&C管理方法控制面板通讯的服务合同。

此外一个更有趣一些,它是在近期一个月内被生产出來的。

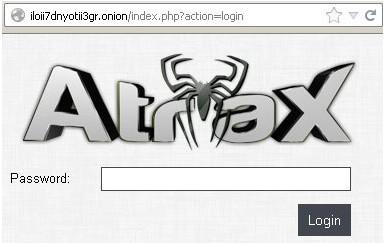

应用了Atrax木马病毒做为一个侧门,盗取信息内容,还可以免费下载附加的虚假文档或软件到寄主,最神的是还能够在宿主机中安裝一个TOR手机客户端。

“当和C&C网络服务器***次通讯的情况下,Atrax.A向TOR互联网中的一个IP地址推送它搜集到的信息内容”科学研究工作人员诠释道“想搜索到应用TOR通讯的C&C的真正IP地址或IP地址是不太可能的,但可以使用它在TOR中的IP地址开展剖析”

她们那样干了而且发觉了一个C&C网络服务器的管理方法控制面板。

科学研究工作人员强调,“Win32/Atrax.A是一个根据TOR的好玩儿的事例,它采用了AES来数据加密它的软件,而密匙是依据被控制设备的硬件信息来形成的”,她们也会持续追踪这一僵尸网络的主题活动。